I protocolli sono un insieme essenziale di regole che guidano la comunicazione tra due o più entità, e quando queste entità sono distanti, parliamo di protocollo di rete. Per analizzare i protocolli di rete, è necessario fare riferimento a un modello di rete. Uno dei modelli più diffusi è il TCP/IP, che si basa su due protocolli principali:

- TCP (Transmission Control Protocol):

TCP gestisce il flusso delle informazioni scambiate in rete tra due nodi. Fornisce un’affidabile connessione punto-punto garantendo la consegna dei dati senza errori o duplicazioni. - IP (Internet Protocol):

IP assegna un indirizzo univoco per identificare i nodi della rete. È il fondamento della comunicazione su Internet, determinando il percorso dei dati attraverso la rete.

Ogni host connesso alla rete riceve un indirizzo IP a 32 bit, composto da due parti: parte rete e parte host. Gli indirizzi pubblici sono univoci e rilasciati da IANA (Internet Assigned Numbers Authority). L’indirizzo 127.0.0.0, noto come “loopback”, è utilizzato per inviare pacchetti a se stessi.

Gli indirizzi IP possono essere:

- Statici: Assegnati manualmente dall’utente, sono più sicuri ma richiedono modifiche manuali in caso di aggiornamenti.

- Dinamici: Assegnati da un Server DHCP (Dynamic Host Configuration Protocol), offrono una maggiore flessibilità ma possono cambiare in base alla configurazione del server.

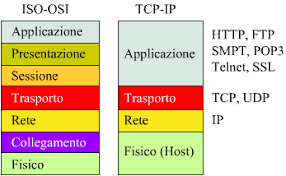

Il modello TCP/IP organizza i protocolli in quattro livelli, ispirandosi al modello ISO-OSI (Open Systems Interconnection) a sette livelli, ma semplificandolo. Questi livelli sono:

- Applicazione: Protocolli legati alle applicazioni, come FTP per il trasferimento di file e SMTP per l’invio di email.

- Trasporto: Protocolli di trasferimento, come TCP e UDP.

- Rete: Gestito dal protocollo IP.

- Fisico: Riguarda il trasferimento fisico dei dati.

Ogni livello comunica solo con quello adiacente, consentendo un trasferimento efficiente delle informazioni attraverso la rete. I dati attraversano tutti i livelli durante la trasmissione: creati nell’applicazione, attraversano il trasporto e l’internet, fino al livello di accesso alla rete dove vengono convertiti in segnali fisici per la trasmissione. Questo processo garantisce la corretta consegna dei dati al destinatario, dove vengono ricostruiti e resi disponibili per la visualizzazione.